Was ist das NIST Cybersecurity Framework?

1. Definition: NIST Cybersecurity Framework

Das NIST Cybersecurity Framework (NIST CSF) ist ein weltweit anerkanntes Referenzmodell für Informations- und Cybersicherheit. Es wurde vom National Institute of Standards and Technology (NIST), einer US-Bundesbehörde, entwickelt und bietet Unternehmen aller Größen und Branchen eine strukturierte Vorgehensweise zum Risikomanagement.

Das Framework besteht aus Best Practices, Richtlinien und Standards, die Organisationen dabei helfen:

- Cyber-Risiken systematisch zu bewerten,

- Sicherheitsmaßnahmen zu priorisieren,

- und deren Wirksamkeit kontinuierlich zu verbessern.

Während die erste Version 2014 noch speziell für kritische Infrastrukturen gedacht war, hat sich das NIST CSF heute als globales Leitmodell etabliert – von Industrieunternehmen über Behörden bis hin zum Mittelstand.

2. Aufbau des NIST Cybersecurity Frameworks

Das NIST CSF gliedert sich in drei Kernelemente:

- Framework Core – beschreibt die sechs zentralen Funktionen und deren Unterkategorien.

- Implementation Tiers – definieren den Reifegrad einer Organisation von teilweise umgesetzt bis adaptiv.

- Profiles – dienen als Status-Quo-Analyse und helfen, Soll-Ist-Vergleiche zu ziehen und Fahrpläne zur Risikoreduzierung zu entwickeln

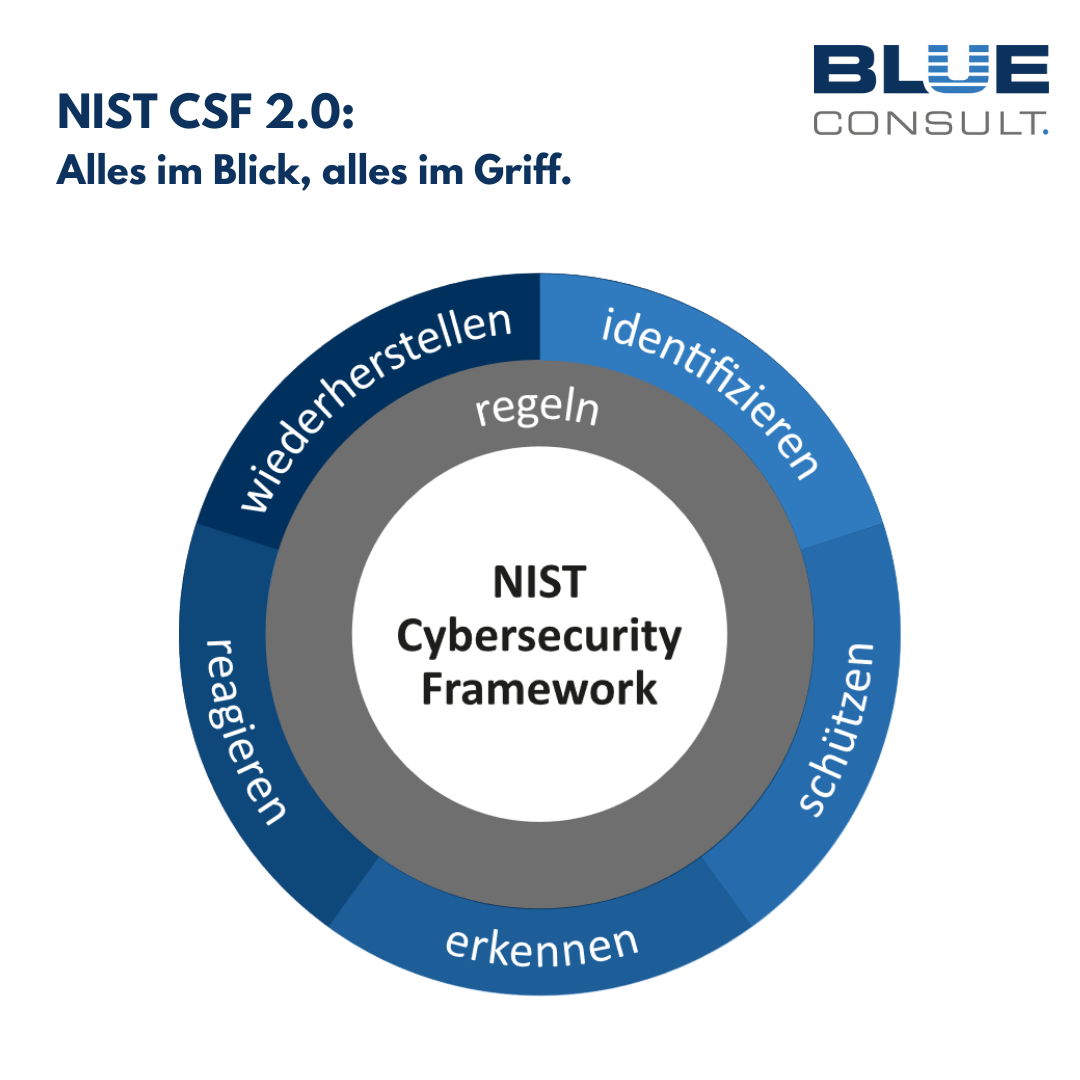

3. Die sechs Funktionen des NIST CSF 2.0

Die aktualisierte Version CSF 2.0 (2024/2025) erweitert die bekannten fünf Kernfunktionen um eine neue: Govern (Steuern).

- Govern (Steuern/regeln): Legt die strategischen Rahmenbedingungen fest – von Richtlinien über Rollen bis hin zum Risikomanagement in der Lieferkette. Diese Funktion sorgt dafür, dass Cybersicherheit mit den Unternehmenszielen im Einklang steht.

- Identify (Identifizieren): Überblick über Assets, Daten, Systeme und deren Risiken. Nur wer weiß, was geschützt werden muss, kann Prioritäten setzen.

- Protect (Schützen): Umsetzung präventiver Maßnahmen wie Zugangskontrollen, Datensicherheit, Mitarbeiterschulungen und Plattformhärtung.

- Detect (Erkennen): Kontinuierliche Überwachung, um Anomalien, Angriffe oder kompromittierte Systeme frühzeitig aufzuspüren.

- Respond (Reagieren): Strukturierte Reaktion auf Vorfälle – von der Ursachenanalyse über Kommunikation bis zur Schadensbegrenzung.

- Recover (Wiederherstellen): Rückkehr in den Normalbetrieb, inkl. Disaster-Recovery-Plänen, Lessons Learned und Prozessverbesserung

4. Praxisnutzen für Unternehmen

Das NIST CSF 2.0 ist kein theoretisches Konstrukt, sondern ein praxisnaher Fahrplan, mit dem auch mittelständische Unternehmen ihre Cyber-Resilienz nachhaltig stärken können:

- Risiken transparent bewerten und priorisieren

- Sicherheitsprozesse standardisieren und in bestehende Abläufe integrieren

- Lieferketten systematisch absichern

- Awareness im Unternehmen fördern

- Business-Continuity durch Wiederherstellungsstrategien sicherstellen

Mit seiner klaren Struktur hilft das Framework, Cybersicherheit nicht als Einzelmaßnahme, sondern als kontinuierlichen Verbesserungsprozess zu verstehen.

5. Fazit

Das NIST Cybersecurity Framework ist heute ein globaler Standard, um Cyberrisiken effizient zu managen. Mit der neuen Version 2.0 und der zusätzlichen Funktion Govern bietet es Unternehmen einen noch umfassenderen Ansatz: von der strategischen Steuerung bis zur technischen Umsetzung.

Wer das NIST CSF implementiert, schafft nicht nur Sicherheit, sondern auch Vertrauen – bei Kunden, Partnern und Mitarbeitenden.

Einladung zum Webseminar

Du willst tiefer einsteigen? Dann sei dabei beim kostenlosen Live-Webinar:

Veranstalter: BLUE Consult und K&P Computer.